Aktuálně na hlavy mnoha firem dopadá potřeba vypořádat se s požadavky nových bezpečnostních regulací, jako je zákon o kybernetické bezpečnosti nebo NIS2. Procesní části rád přenechám odborníkům. Mě zajímá praktická stránka věci – tedy jaké možnosti mají cloudové aplikace. Zaměřím se na Atlassian a tentokrát ne na technická opatření, ale na to, jak sledovat úroveň zabezpečení prostředí a chování uživatelů.

My v Čechách máme často rok zpoždění, ale tento příspěvek začíná ve virtuální situaci, kdy mám v Atlassian aplikacích nastavenou bezpečnost v oblasti přihlašování uživatelů a politik, ochrany dat a přístupových zařízení. Zálohuji, mám funkční DR scénář a třeba i vlastní šifrování dat. Jako provozovatel Atlassian prostředí jsem tedy odpracoval technická opatření – ale zajímá mě, co se v prostředí skutečně děje a zda se uživatelé nechovají rizikově.

Pokud má firma k dispozici SIEM řešení, stačí Atlassian napojit právě na něj a mám vše pod palcem. Další možností je pravidelné stahování a analýza bezpečnostního logu nebo využití webhooku pro předání událostí externím aplikacím. Ale co dělat, když SIEM nemám?

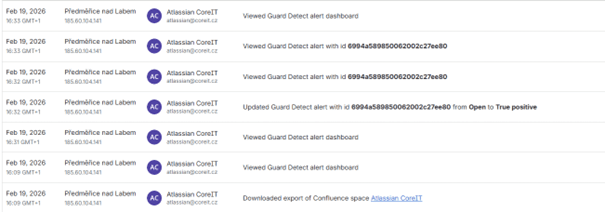

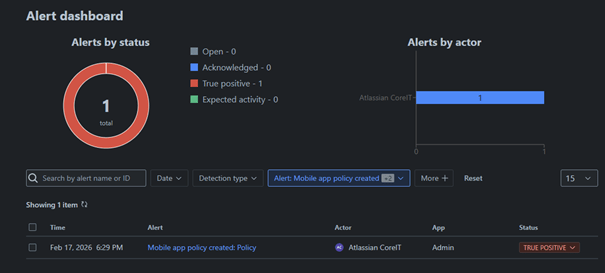

V tomto okamžiku může přijít ke slovu Guard Detect, který dokáže průběžně sledovat chování uživatelů a administrativní události v celé organizaci. Automaticky upozorní na nezvyklé akce, pokusy o exfiltraci dat nebo vložení citlivých informací do Confluence – a to bez nutnosti mít vlastní SIEM.

Co umí nástroj prakticky:

- Vyhodnocuje bezpečnostní log a prezentuje detekované události jako alerty pro reakci bezpečnostního správce.

- Umožňuje určit, co považovat za alert.

- Detekuje obsah – např. uložená hesla v Confluence (lze vytvořit i vlastní detektor).

- Umožňuje založit incident přímo do Jira.

- Podporuje integrace pro přenos alertů dál.

Guard Detect je součástí Guard Premium, a tedy „něco stojí“. Nabízí však rychlou orientaci v rizicích a pomáhá odhalit chování, které může ohrozit bezpečnost, aniž by bylo nutné budovat složitou integrační infrastrukturu. Poskytuje kontext k událostem, upozornění na anomálie a jednotné místo pro sledování bezpečnostního stavu Atlassian prostředí.

Když nemám Guard nebo SIEM

Levnější (nikoli low‑cost) variantou je ruční analýza logu. Ta je méně pohodlná a vyžaduje pravidelnou dávku práce. Na druhou stranu může admin narazit i na zajímavé situace – třeba když se dva uživatelé začnou náhle přihlašovat ze stejné nefiremní IP adresy. 🙂

O tom, co všechno umí bezpečnostní log a jak se dají Atlassian aplikace zabezpečit, ale až příště: